¿Qué es el control de acceso?

El control de acceso es un proceso de seguridad que permite a las organizaciones o propietarios de negocios establecer restricciones específicas de acceso a áreas de una propiedad o recursos. Si bien la mayoría de los sistemas de control de acceso modernos usarán estos tres tipos de permisos de acceso, aún es importante comprender cómo funcionan estas configuraciones y qué deben hacer.

La mayoría de las empresas aseguran las entradas delantera, trasera o lateral de un edificio además de la seguridad exterior o las áreas de seguridad ubicadas dentro de un edificio. Además, los controles de acceso se pueden aprovechar para mejorar la seguridad de los activos o recursos digitales. Los administradores controlan el acceso en función de la autenticación, como el usuario, el rol o el recurso específico.

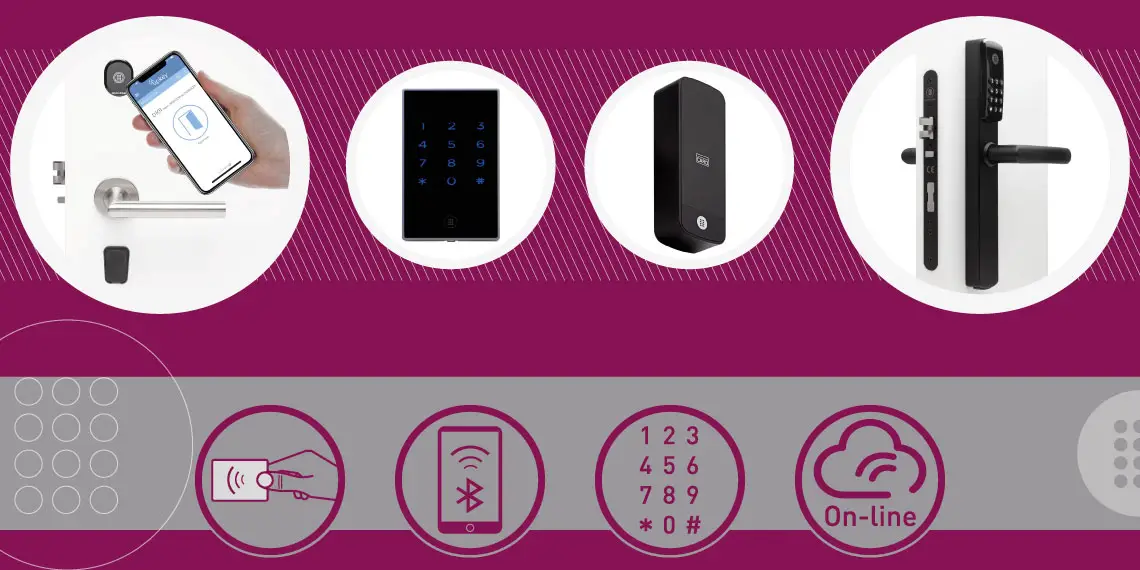

Cuando se hace referencia a un sistema de control de acceso físico, también conocido como sistema de control de acceso electrónico (EAC), se utilizan para reemplazar la necesidad de una cerradura y llave tradicionales. El acceso a una puerta, un gabinete médico, un rack de servidores o cualquier otra área restringida se controla mediante una tarjeta llave, un llavero remoto o un teléfono móvil que se coloca frente a un lector de tarjetas.

El administrador del sistema controla quién tiene acceso a través de qué puertas y en qué momento. Además, las capacidades de registro de auditoría le permiten al administrador saber exactamente quién accedió a qué espacio y cuándo. Junto con las capacidades remotas para bloquear/desbloquear puertas con solo tocar un botón, muchas empresas están entregando sus cerraduras y llaves tradicionales para cambiar a un método más fácil y seguro de controlar el acceso a su edificio.

Los 3 tipos de control de acceso

Los 3 tipos de control de acceso son sistemas de control de acceso basado en roles (RBAC), control de acceso basado en atributos (ABAC) y control de acceso discrecional (DAC). Cada uno de los tres tipos de control de acceso se puede aprovechar para garantizar que su propiedad y sus datos estén seguros.

Control de acceso basado en roles (RBAC)

Los administradores pueden usar el modelo de control de acceso basado en roles (RBAC) para permitir o restringir el acceso a ciertas áreas según los roles de la organización. Con RBAC, una administración puede especificar y definir roles, así como determinar a qué áreas necesita acceso un rol. Una vez definidos los roles, a cada usuario se le asigna un rol que le otorgará los permisos para acceder a las áreas donde puede realizar su trabajo u operar. Con RBAC, un usuario puede incluirse en diferentes grupos asignados, pero solo se le puede asignar un rol.

Este método es una excelente opción para muchas pequeñas y medianas empresas porque un propietario puede seleccionar quién tiene acceso a qué áreas y cuándo, y crear grupos de 2 a 200 empleados es una forma simple y efectiva de controlar el acceso a todo el negocio.

Control de acceso basado en atributos (ABAC)

Los sistemas de control de acceso basados en atributos pueden verse como una técnica contrastante en comparación con RBAC. ABAC aprovecha múltiples atributos para usuarios y recursos por igual, lo que puede parecer más complejo para los administradores, pero esto le da al administrador más control sobre los riesgos crecientes. Con el control de acceso basado en atributos, un usuario solo puede acceder a un recurso con los atributos correspondientes.

Los atributos pueden incluir un nivel de autorización de seguridad, un puesto de trabajo, tipos de archivos o incluso una ubicación accesible y una hora específica del día. Esta técnica permite que un administrador de una organización o propietario de una empresa cree políticas de seguridad que cambien según las necesidades y los requisitos de la empresa, al tiempo que garantiza un alto nivel de seguridad y adaptabilidad. Si bien el proceso de configuración de las políticas de seguridad ABAC puede llevar a los administradores más tiempo que otras técnicas de seguridad, es principalmente para equipos dinámicos o en crecimiento.

Control de acceso discrecional (DAC)

El control de acceso discrecional establece los derechos de acceso especificados por las reglas de un administrador. Con este modelo de control de acceso, cada recurso debe tener un administrador o propietario para especificar quién puede acceder a él y en qué nivel. El modelo DAC permite a los administradores y propietarios de recursos seleccionar usuarios en diferentes niveles mediante lo que se denomina una lista de control de acceso (ACL).

La lista de control de acceso definirá a qué nivel dar permiso de usuario a cualquier recurso. Debido a su naturaleza, el modelo DAC es fácil de entender y usar, siempre que los usuarios y los roles se incluyan correctamente en la lista de control de acceso. Los administradores o propietarios pueden agregar o eliminar permisos, lo que simplifica la definición de quién puede acceder a qué datos o áreas confidenciales en la propiedad de su organización.

Este método brinda a los propietarios el control total de su sistema, pero requiere más actualizaciones y cambios manuales por parte del administrador.

Control de acceso para seguridad de datos

El control de acceso puede ser específico para el acceso a recursos físicos, así como a recursos digitales. Como se mencionó anteriormente, los permisos y roles se pueden atribuir a recursos y activos digitales, como tipos de archivos y otra información digital confidencial. Tener seguridad para sus activos físicos, además de sus activos digitales, se está volviendo primordial para un sistema de seguridad completo.

Cuando se requiere la autenticación del acceso de los usuarios a los recursos, agrega un nivel adicional de seguridad al aprovechar la administración de identidad y el control de acceso juntos, creando un sistema de administración de acceso perfecto.

¿Cómo pueden los cerrajeros voladores mejorar su control de acceso?

Dado que las empresas y los patrimonios pueden necesitar usar el control de acceso para proteger sus datos, artículos personales o información de alto nivel, The Flying Locksmiths aprovecha los modelos de control de acceso DAC y RBAC. Los Cerrajeros Voladores también brindan e instalan la infraestructura de seguridad necesaria para aprovechar estos modelos de control de acceso; tales como sistemas de control de acceso biométrico, sistemas de tarjeta y teclado, cerraduras inteligentes, sistemas de acceso con llavero y más.

The Flying Locksmiths cree que los sistemas de control de acceso remoto son el sistema de seguridad perfecto para la mayoría de las empresas e instalaciones. Al utilizar sistemas de control de acceso remoto, podemos aprovechar el software de control de acceso basado en servidor o en la nube, lo que le brinda personalización con sus cerraduras de alarma, tarjeta y teclado, o sistemas de acceso biométrico. Nuestro servicio de instalación de control de acceso garantiza que pueda mantener el control sobre su negocio y quién tiene acceso. ¡Controle el acceso a su negocio hoy, con The Flying Locksmiths!